web环境下的TNC

2013-09-26马亚蕾

马亚蕾

(陕西职业技术学院,陕西西安 710100)

0 前言

TNC是由于网络访问控制出现的一种技术。传统的网络访问控制系统主要集中关注认证机制,也就是说,阻止未授权的设备连接到局域网内。但是,他们不能避免可疑状态下的网络设备接入网络的可能性。网络设备不在当前的安全状态,比如,没有安全更新,没有适当的病毒预防措施,或者个人防火墙软件,可能威胁服务器的安全和其他连接到同一个网络的工作站。

但是,TNC受限于局域网和个人虚拟网络场景。也就是说,TNC规范和实施只允许TNC被用于使用网络链接等级协议的受控环境下。基于WEB的应用是TNC感兴趣的新领域,因为TNC被广泛使用并经常牵涉安全敏感信息的处理。

本文中,我们提出了一个基于web环境下的TNC协议栈。

1 TNC概述

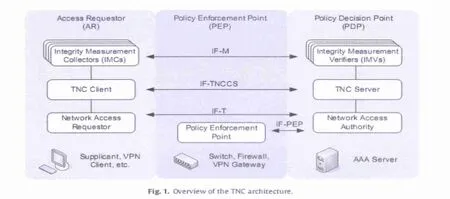

TNC架构已经被设计地对厂商和技术不偏不倚。这个架构,就如在[1]中详述的一样,包含以下三个实体。

访问请求者是一个客户端,比如一个PC或者一个笔记本,试图访问网络。它的完整性状态被度量并报告给策略决策点。策略决策点是决定是否允许AR访问网络的实体。这些决策是基于描述一个客户端必须满足的完整性要求的策略。策略执行点(PEP)是负责执行PDP做出的决定,比如交换机。

评估阶段从AR想要访问受保护的资源(比如网络)开始。在这个阶段,完整性度量是集中在AR上的,通过完整性收集者和TNC客户端的积累。TNC用基于XML形式概括度量结果并发送到PDP(策略决策点)的TNC服务器。这些基于XML的消息,在PDP上的TNCC和TNCS之间进行交换。

每一个AR的IMC在PDP上有一个相对应的部件,叫做完整性度量验证者(IMV).TNCS把度量信息传递到相关的IMV,对度量信息和网络访问策略进行比较。这个策略陈述了客户端想要访问网络必须满足的最低安全需求。在IMV可以把一个AR的安全状态和一个策略进行比较之前,它可能必须进一步请求来自于IMC的度量,因此要求几个回合。

2 自适应的体系结构

原始的TNC模型,正如在前一部分介绍的那样,不能直接用在基于web环境的用例。这是因为(a)没有集中的策略执行点(比如一个交换机)来处理所有的访问请求,(b)并非只访问一个实体,一个用户可能代表性的访问多个服务器(比如在线银行,电子商务和电子政务网站)。由于这个不同的环境,对基于TNC的体系结构应用了以下扩展要求。

可信验证者。一个TNC完整性校验显示了PC机上的软件安装和执行的详细信息。一个恶意验证者可以使用这个信息通过瞄准这些软件产品的已知漏洞来实施攻击。众所周知,比如一个系统没有应用最新的操作系统补丁,可能给一个攻击者提供了攻击的机会,在基于web的场景中,潜在的服务提供方(包括恶意方)可以请求完整性校验,因此避免用户被一个恶意验证者执行完整性校验的影响是很重要的。

隐私忧虑。如上述,关于PC的详细信息在完整性校验过程中揭露。在未受控制的网络中,比如互联网,用户代表性的和多方相互配合,可能不想给他们公开完整性信息。因此融合隐私保护机制到任何一个方案里是很重要的。

可用性和用户经验。不像在企业环境里,IT服务员工对于基于互联网服务的用户是不可见的。因此保持TNC完整性校验过程简单和对用户透明是非常必要的。

原来的TNC体系结构必须适应并满足以上要求。尽管它不可能完全满足每一个要求,必须找到可行的折中方法。

下面提出了适应TNC的三个可能的模型。

2.1 直接证明

直接证明模型,基于文献[2],它牵涉两个实体:一个客户端(c)和一个服务提供者(sp)。除了提供服务(比如在线银行服务),SP也执行了完整性校验。在授权访问服务之前,SP要求校验C的TNC完整性。

这个模型可能引发了隐私忧虑,因为所有的完整性信息发送给SP,SP可以把它们和用户的身份连接。更重要的是,为了能够熟练地做出关于用户PC安全状态的决定,必须记录不同版本的安全相关软件和他们的更新。这是一个复杂的任务,因为每天会发现很多漏洞[4]。让服务提供商管理他们的用户的安全漏洞和更新,这不属于一个典型的业务范围,所以这种方法有严重的实际局限性。

2.2 转达认证

在中继证明模型中,第三方实体存在:验证服务提供者(VSP)。从一个用户的角度来看,这个模型和前一个模型是一样的。SP担当一个透明的客户代理;TNC通过SP转发VSP和客户端之间的消息。然而,这种方法会影响性能优化并且SP有可能成为瓶颈,因为所有的消息在转发之前必须被解密和重新加密。

2.3 基于断言认证

基于断言认证模型,和转达认证很相似。但是,不需要通过SP转达通信,VSP和客户端直接通信。这个模型的基础理念就是SP以一种高水平策略报表的形式陈述它的安全需求。客户端选择一个VSP并发送策略需求到这个VSP。VSP执行完整性校验并决定客户端是否符合规定的策略。这个决定随后被发送给SP。因为SP和VSP之间的通信是通过客户端转达的,所以需要提供机制来保护这些消息的完整性(避免客户端设备编造一个对自己有利的决定)。

3 IF-T上基于web的TNC完整性校验

我们提出了一个体系结构和标准消息形式执行基于TNC的完整性校验。然而,传输机制也必须能够交换TNC相关数据。在这一部分,IF—T上的一个可能的传输机制得到认可。在描述这个方法前,首先说明IF—T的总体要求。

图 1 TNC架构示意图

3.1 条件

几个应用程序工件必须在消息交换中参与的三方之间进行传递,如在前一部分描述的那样:一个在VSP上,用户认证SAML断言,描述可信VSPs需求的策略,一个包含TNC完整性要求的策略文件。这些必须在实质校验执行前被发送。在度量过程中,基于XML的TNC消息被交换。最后,用户收到作为完整性校验结果的SAML断言,继而SAML断言被传递给SP。

3.2 在HTTP上传输XML

需要在VSP和客户端之间传送的所有应用程序工件,比如SAML断言,策略描述,和TNC消息交换,都是基于XML的。在HTTP上发送XML数据的最常见的方式是使用SOAP。除了其他约束,SOAP定义了一个消息格式来传送XML有效载荷连同HTTP的头部信息。为了用SOAP交换消息,需要定义一个XML消息格式。使用已有的可提供扩展可能性的标准,而不是为TNC定义一个固定的格式。在下面的部分简要介绍的WS-可信[3],提供这个标准格式。

3.3 WS-可信概述

WS-可信是提供WSS扩展的OASIS标准。除了XML加密和XML签名功能,WSS提供了一个基于认证机制的安全令牌。WS-可信 定义了发布和交换这个安全令牌的机制。

WSS认证提供了包括安全令牌在一个SOAP请求的头元素里。安全令牌种类的例子包含用户令牌和SAML断言。在SOAP请求被处理之前,附加的安全令牌生效。因而断定,WSS认证和其他认证系统工作方式是一样的,在一个请求被处理前证实用户的身份和授权。

4 结论与展望

本文中,我们提出了四种实现一个基于web的TNC校验的构建部分。这种架构提供对客户端的隐私保护并限制SP的实施复杂性。使用安全令牌来封装TNC结果允许TNC作为基于web应用的认证过程的一个方面被实施。

[1]. Trusted Computing Group, TCG Trusted Network Connect TNC Architecture for Interoperability –Specification Version 1.2, 2007.

[2]. S. Yoshihama, T. Ebringer, M. Nakamura, S.Munetoh, H. Maruyama, WS-Attestation: efficient and fine-grained remote attestation on web services, in:ICWS’05: Proceedings of the IEEE International Conference on Web Services,IEEE Computer Society, 2005, pp. 743–750.

[3]. A. Nadalin, M. Goodner, M. Gudgin, A. Barbir, H.Granqvist, WS-Trust 1.3,March 2007.