面向油气勘探开发服务的信息安全体系建设

2013-09-19周树理

周树理

(中国石化石油物探技术研究院 江苏 211103)

0 引言

近年来,随着全球油气资源的日益紧张以及各个产业对石油资源的巨大需求,石化企业对上游勘探开发的力度逐步扩大。现代化的油气勘探开发需要依托先进的信息技术来进行有力的支撑,高性能计算集群、图形工作站、海量数据存储设备以及各类专业应用软件的大量部署,对信息系统的依赖程度不断增强,对系统的安全稳定性要求越来越高。业务系统运行是否可靠、数据安全能否保障、用户身份是否可信、能否保证业务的连续性,都会直接影响到企业的发展。本文在结合勘探开发业务自身特点的情况下,研究建立了一套以信息安全管理为保障,信息安全技术为支撑的安全体系架构。

1 信息安全管理体系建设

信息安全管理的主要目的是管理信息系统中各种角色的活动。本文中建立的信息安全管理体系主要以BS7799/ ISO17799规范为基础,从安全组织机构、信息资产安全管理、人员安全管理、物理环境安全管理和业务连续性管理五个方面展开。

1.1 安全组织机构建设

安全组织机构的设置采用院领导牵头->部门领导负责->信息安全专员管理->全员参与的管理模式,建立三级管理机制,由两个小组和一个归口管理部门组成。信息化建设领导小组负责信息安全整体规划和领导工作。下设信息安全工作小组由每个部门的信息安全专员组成,负责各部门信息安全的具体管理工作。专职的信息安全管理部门负责具体的信息安全管理和执行工作,部门内部设置云计算安全管理员、数据库安全员、网络安全员和机房安全员,做到岗位分离,职责分离。

1.2 信息资产安全管理

信息资产的保护是信息安全管理体系建设的一项重要工作,根据信息资产的价值、保密性、可用性、弱点和威胁,对信息资产及其风险进行赋值,确定保护的优先级和强度,制定相关的工作和审批流程、管理办法,建立信息资产管理平台,实现信息资产的统一管理、统一维护,使信息资产的保护和管理工作贯穿到整个信息系统规划建设运维的全生命周期中。

1.3 人员安全管理

人员的安全管理不仅仅是依赖有效的控制手段,更重要的是提高人员的安全意识。首先对应用系统的所有人员进行统一的身份识别和授权管理,对第三方合作人员要严格授予相应的网络访问权限,签署保密协议。对于内部职工要加强信息安全的宣传、培训,定期学习信息安全策略流程和规定。

1.4 物理环境安全管理

根据不同的功能将整个物理区域划分为办公区、云计算机房、网络设备间、备份设备间等,以受管理区域的门禁系统和视频监控系统配套相关的出入安全和申请审批等管理办法对重点区域进行出入管控。通过温感烟感设备实施监控重点区域的温湿度变化情况。

1.5 业务连续性管理

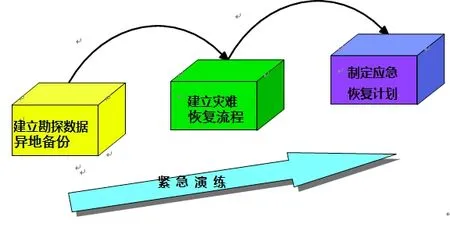

主要根据各类信息系统的重要程度及优先级制订灾难恢复计划,对勘探数据建立异地备份中心,对关键业务系统建立热备份,定期检查备份系统和设备,建立安全事故和灾难恢复处理流程,制定应急恢复计划,开展紧急事故响应演练。

图1 业务连续性管理示意图

2 信息安全技术防护体系建设

2.1 网络安全

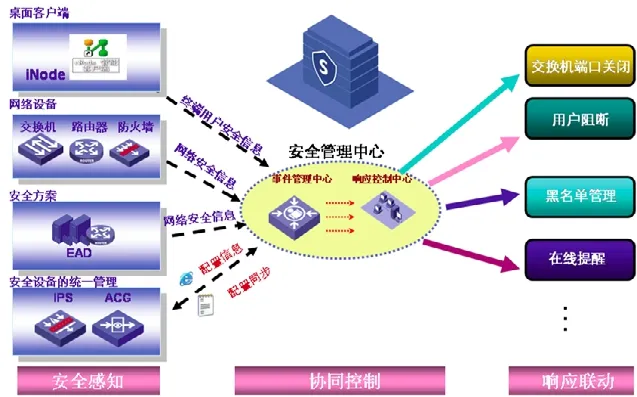

网络安全架构以安全管理中心为核心,外网、企业内网、DMZ区与内网,内网与生产网均通过安全设备隔离,内外网出口配置防火墙、IPS、VPN、上网行为管理和Web防火墙,核心交换机配置内网防火墙、流量监控板卡,内网防火墙隔离办公网和生产网,强化网络安全策略,对网络访问进行监控审计。安全管理中心收集网络安全事件,对安全事件进行综合分析,并与交换机和网络安全设备进行联动。

图2 网络安全架构图

2.2 部署PKI/CA身份认证系统

建设统一的身份管理系统,实现对所有员工电子身份的集中管理、统一管理。用户身份认证系统将以企业现有的AD域/LDAP系统为基础,与企业的信息系统集成,实现数字签名、数据加密和电子签章。用户访问系统需采用HTTPS协议,系统与系统间的通讯,采用SSL协议,提高用户信息的一致性、完整性和准确性,提高应用系统的整体安全等级。

2.3 防病毒管理平台建设

在系统重要网络边界部署防病毒网关,实时检查和过滤进入内部网络的各种病毒和恶意代码,保护各系统服务器、网络设备的安全。部署二级补丁服务器,存储应用系统的各种设备补丁信息,为管理员和办公终端人员提供补丁下载。

2.4 建立信息安全审计平台

建立统一的事件日志采集、收集汇总存储和关联分析的监控和审计平台,按照既定的安全策略识别非授权访问、入侵等安全事件。平台通过实时监控和分析来自于网络设备、安全设备、操作系统、数据库和应用系统中与安全相关的事件,通过关联来自不同地点、不同层次和不同类型的安全事件,发现安全风险,并根据预先制定的策略快速作出响应。

3 结束语

目前油气勘探开发业务正朝着规模化、精细化、协同化的方向发展,云计算的服务模式在勘探开发业务中得到了广泛的应用,这对信息系统安全也提出了更高的要求,未来将根据系统的特殊性和复杂性对安全体系进行不断的完善和扩充,利用虚拟化技术,实现传统部署方式向云部署方式的迁移,建立一个多层次、全方位的信息安全体系。

[1] 彭珺,高珺. 计算机网络信息安全及防护策略研究. 计算机与数字工程,2011,(01)

[2]张振强. 公司信息安全体系构建.电脑知识与技术,2009,(12)

[3]杨蕴石,王颖. 商业银行安全保障体系设计.计算机技术与发展,2008,(03)