基于PKI/CA的分布式跨域信任平台研究与实现

2013-07-25颜海龙喻建平冯纪强

颜海龙,喻建平,胡 强,冯纪强

(深圳大学ATR国防科技重点实验室,广东深圳518060)

0 引言

公钥基础设施 (public key infrastructure,PKI)技术[1-2]在国内外的广泛应用,解决不同电子认证服务机构(certificate authority,CA)签发数字证书的互认问题,推动应用系统间认证资源的共建共享,成为电子认证服务行业业务应用的新要求。传统基于“单一信任体系”设计与实现的统一认证平台[3-4]在业务层面上可控性差,无法长久保障其认证质量,面临较大的运行风险。

针对可信计算平台已有许多专家学者开展多信任域下的安全认证技术和方案研究[5-8],也取得了一定成果,并为加快全球化网络信任体系建设起到了促进作用。文献[9]设计了一种新的Web跨域认证构架,以实现跨信任域的身份认证。文献[10]参考基于桥CA的交叉认证模型,通过引入复合证书和第三方可信验证机构TVA,为采用不同证书体制的信任域映射证书策略,从而实现平台的兼容性。

当前,世界各国为了在网络空间建立统一的信任体系,通常会构建自己国家统一的PKI体系。例如澳大利亚、加拿大等采用统一根CA方式建立起“自上而下”的PKI体系;美国、日本等则通过桥CA方式实现“自下而上”的国家PKI体系。我国行业和区域性CA发展很快,规模逐步扩大,但尚未建立起国家统一的PKI体系。为了解决现阶段我国不同认证体系下的数字证书兼容应用问题,真正实现“一企一证、一证多用、资源共享”目标,国内部分地方信息化行业主管部门已着手构建本地区跨域信任平台,并就相关的方案进行了初步探索和实践,但平台的设计均缺乏竞争,导致电子认证服务水平难以保障,用户满意度不高,且各方职责不清。针对网络信任体系建设现状和存在的主要问题,提出并实现了一种基于PKI/CA技术体系的分布式跨域信任平台。该平台基于分布式体系结构设计原则,采用J2EE三层技术架构,既可建立权责明晰的工作机制和简化应用集成难度,又具有较强的灵活性和可扩展性。本文首先设计了平台的系统结构框架,接着深入研究了平台的关键子系统,即可信CA管理子系统和可信CA控制子系统的主要功能结构与工作流程,然后详细分析了平台实现的关键技术,最后给出了一个应用实例和总结了全文。

1 跨域信任平台的系统结构

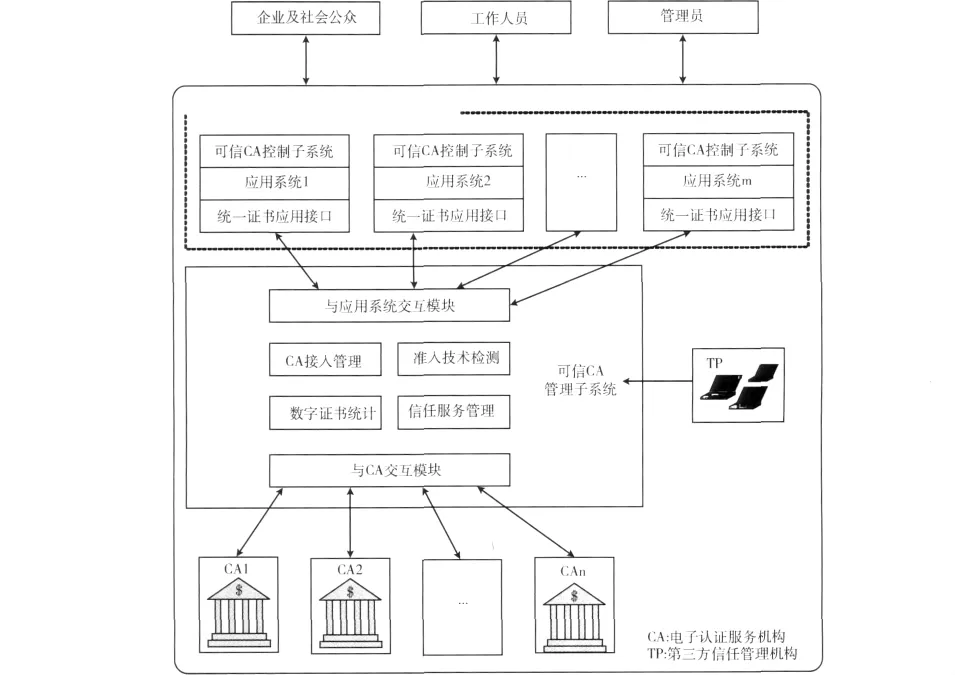

基于PKI/CA技术体系构建的分布式跨域信任平台主要由可信CA管理子系统、可信CA控制子系统和统一证书应用接口三大部分组成。其中,可信CA管理子系统运行在被授权的第三方信任管理机构服务器,主要负责可信CA根证书和黑名单的管理,并为应用系统提供统一的信任源;可信CA控制子系统部署在各接入单位的应用系统服务器,负责接收可信CA管理子系统的根证书和控制应用系统的信任列表;统一证书应用接口旨在实现不同CA证书的交叉认证和消息互认,并为应用系统提供统一集成方式。为了实现复杂的同步工作,平台采用了Web Services技术支持各方的交互,并通过安全套接层 (secure sockets layer,SSL)加密通道进行可靠传输。图1为分布式跨域信任平台的系统结构框架图。

图1 跨域信任平台的系统结构框架

2 跨域信任平台的关键子系统

2.1 可信CA管理子系统

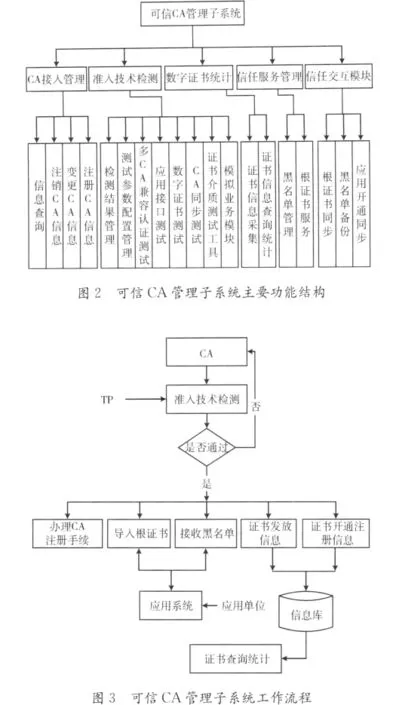

该子系统主要针对第三方信任管理机构,直接面对CA、管理员和特定角色的注册用户。其主要功能结构和工作流程分别如图2、3所示。

2.1.1 准入技术检测

该模块用于对需接入跨域信任平台的CA系统进行互信互认技术评估,具体包括模拟业务场景、数字证书及其介质检测、信息同步和应用接口测试、多CA兼容认证、测试参数配置管理、检测结果管理等功能。

2.1.2 CA接入管理

通过信任准入评估的CA,管理员即可为其注册或变更基本信息;若要终止其服务,亦可使用该模块方便地进行注销。

2.1.3 证书查询统计

针对数字证书的管理维度主要分为两个方面,即数字证书的发放与应用;该模块旨在实现跨域信任平台内所有数字证书发放与应用情况的查询统计功能,并可输出打印各种统计报表。

2.1.4 信任服务管理

由根证书服务和黑名单管理两部分组成;其中,根证书服务主要负责该子系统与应用单位端的根证书同步工作,同步方式提供自动实时和手工定期两种;黑名单管理则是承担从CA接收和向应用单位端同步推送最新黑名单的双重功能。

2.1.5 信息交互模块

其功能旨在实现CA和应用单位向该子系统上报证书发放信息,并自动同步黑名单和证书注册开通信息。

流程描述如下:

2.2 可信CA控制子系统

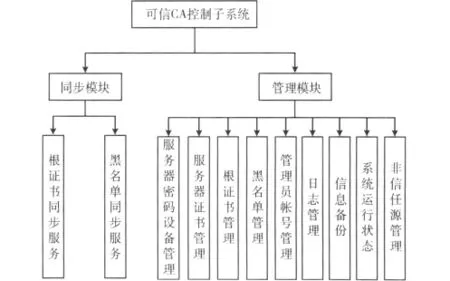

该子系统主要由同步和管理两个核心程序模块以及安全存储区组成,其主要功能结构如图4所示。

图4 可信CA控制子系统主要功能结构

2.2.1 同步模块

主要负责向应用系统切换符合要求的各CA根证书,部署在应用系统上的统一证书应用接口可自动选择相应的根证书来对客户端证书进行身份验证。此外,该模块还可接收各CA和可信CA管理子系统同步过来的黑名单列表。

2.2.2 管理模块

旨在实现可信与非可信CA根证书列表、黑名单文件的安全存储和管理,以及对应用单位端的密码设备、服务器证书等进行维护。

2.2.3 安全存储区

该模块采取结构化设计,支持对各CA根证书和黑名单文件的分类存储,并采用专用格式和加密机制,确保整个存储内容的安全性;同时,还提供专用的读写接口,供相关程序进行操作。

3 平台实现的关键技术及应用

3.1 关键技术分析

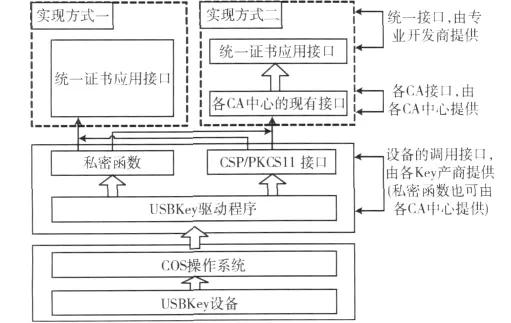

统一证书应用接口作为分布式跨域信任平台的关键技术要件,既是PKI/CA技术应用的关键和核心,也是各接入单位应用系统一次性集成的桥梁。目前,针对多CA环境下的统一证书应用接口的技术实现方式有两种,如图5所示。

图5 统一证书应用接口实现方式

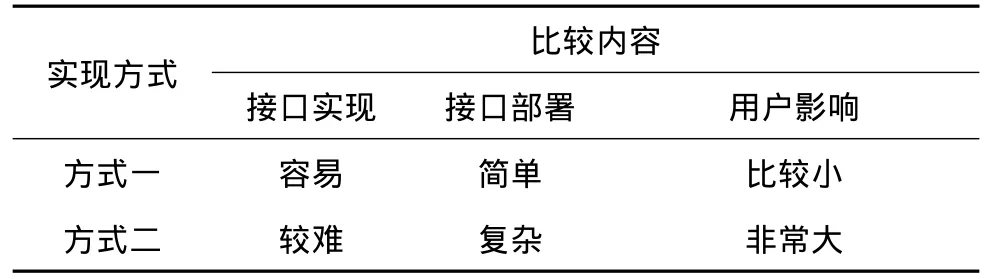

方式一是以国际标准和技术规范为前提,由各CA提供符合CSP和P11标准的接口,在此基础上,直接进行封装;方式二是在各CA现有证书应用接口的基础上,进行二次封装。表1是两种技术实现方式的简单比较。由此可见,为使分布式跨域信任平台具有高度的扩展性和灵活性,其统一证书应用接口的技术实现应采用一次性直接封装方式,这样既可大大简化接口运维工作,又能降低后续协调难度。

表1 接口实现方式的比较

此外,根证书和黑名单的同步机制亦是支撑平台实际运作需解决的核心问题。本文在系统具体实现过程中,采用了Web Services技术实现根证书文件的同步,不仅确保了服务接口实现方式的标准化,同时还确保了同步结果的可靠性和安全性。黑名单验证是证书认证过程中的重要环节,其实现有两种模式:一是在线验证,即通过网络访问各CA的黑名单发布点或在线证书状态查询 (online certificate status query,OCSP)服务器;二是本地验证,由各CA在发布最新黑名单时,第一时间内同步到应用系统端,应用系统通过本地最新黑名单对客户端证书进行验证。

对于在线验证模式,应用系统需要进行主动网络连接来远程获取各CA提供的在线查询证书状态或作废证书列表服务,这种方式一方面其处理速度会受到严重影响,也意味着应用系统的处理性能将完全依托于各CA,使得应用系统无法控制该风险;另一方面,在线验证模式中,应用系统主动进行网络外连,不仅需要调整应用系统服务器的网络边界保护策略,而且在多家CA应用模式下,业务系统需要与多个CA进行外联,随着外联地址数量的增加,服务器边界保护的安全风险亦会加强,因此其可实施性存在一定难度。

对于本地验证模式,一方面,对客户端证书的验证完全采取本地黑名单文件验证机制,不需要网络外连,因此也不存在运行效率的弊端;另一方面由CA主动同步黑名单,对于应用系统而言,不仅黑名单的履新性不受影响,而且主动同步机制也是一种被动响应过程,完全可以利用应用系统现有的对外服务地址和端口,而无需配置新的网络边界访问策略,其实施可行性很高。

基于两种实现模式的安全性及处理性能的对比分析,本文提出的分布式跨域信任平台采用了黑名单本地验证模式,以使证书应用操作责任更加清晰,处理效率更加迅速,且对外部网络环境要求更小,更具有可实施性。

3.2 应用实例

基于本文设计思路,结合深圳电子政务实际需求,开发了一个基于PKI/CA的分布式跨域信任平台原型系统。该系统采用基于J2EE技术体系的B/S架构,面对的主要问题是:

(1)各CA有自身的证书认证系统,但由于CA之间技术、应用、服务标准的差异性,无法实现签发证书的互认;

(2)目前用户针对办理一项业务就要申请一张数字证书的现象越来越不满,希望实现应用系统层面的“一企一证、一证通用、资源共享”目标;

(3)各级政府主管部门需要建立健全统一的网络信任体系,可实时动态掌握证书发放和应用情况。

本文研究实现的原型系统已在深圳市电子政务外网信任体系建设项目中得到实际应用,目前部署范围为八家党政机关试点单位,涉及的应用系统有十多个。该系统引入了中间件技术,通过对应用单位的系统接口、同步控制程序进行规范和封装并即时接入跨域信任平台,使得CA之间可以实现证书的互信互认。同时深圳市政府信息化主管部门使用该平台进行全市信任源的管理和证书的查询统计,有效解决了不同认证体系签发数字证书所造成的证书不通用以及重复建设等问题,取得了良好成效。

4 结束语

本文针对目前普遍存在的不同CA机构签发数字证书不通用、各CA互信互认难等问题,从技术和管理的可行性出发,研究并实现了一种基于PKI/CA的分布式跨域信任平台,该平台为党政机关各应用单位的业务系统搭建了良好的互信互认桥梁,解决了“集中管理、分散应用”模式下的跨信任域认证问题,同时极大地降低了用户购买数字证书的成本,提升了公共服务水平。实际运行情况表明,该平台达到了预期目标,具有广阔的应用推广前景。

[1]RFC 5217-2008.Memorandum for multi-domain public key infrastucture interoperability[S].

[2]Vacca J R.Computer and Information Security Handbook[M].Boston:Elsevier,2009.

[3]LU Rongjie,LIU Zhigui,ZHENG Xiaohong.United authentication p1atform based HTTPS tunnel technology[J].Application Research of Computers,2006,23(12):168-170(in Chinese).[陆荣杰,刘知贵,郑晓红.基于HTTPS隧道技术的统一认证平台研究与实现 [J].计算机应用研究,2006,23(12):168-170.]

[4]FENG Weihua,LIU Ya1i.Design and implementation of unified authentication system on Cookie[J].Computer Engineering and Design,2010,31(23):4971-4975(in Chinese).[冯伟华,刘亚丽.基于Cookie的统一认证系统的设计与实现 [J].计算机工程与设计,2010,31(23):4971-4975.]

[5]CHEN Xiaofeng,FENG Dengguo.A direct anonymous attestation scheme in multi-domain environment[J].Chinese Journal of Computers,2008,31(7):1122-1130(in Chinese).[陈小峰,冯登国.一种多信任域内的直接匿名证明方案[J].计算机学报,2008,31(7):1122-1130.]

[6]ZHOU Yanwei,WU Zhenqiang,JIANG Li.Cross-domain mechanism of anonymous attestation for distributed network [J].Journal of Computer Applications,2010,30(8):2120-2124(in Chinese).[周彦伟,吴振强,蒋李.分布式网络环境下的跨域匿名认证机制[J].计算机应用,2010,30(8):2120-2124.]

[7]SONG Cheng,SUN Yuqiong,PENG Weiping,et al.Improved direct anonymous attestation scheme[J].Journal of Beijing University of Posts and Telecommunications,2011,34(3):62-65(in Chinese).[宋成,孙宇琼,彭维平,罗守山,辛阳,胡正名.改进的直接匿名认证方案[J].北京邮电大学学报,2011,34(3):62-65.]

[8]WANGJiahui,WU Zhenqiang,LIJie.Extended platform authentication and access of trusted network[J].Computer Engineering and Design,2010,31(2):239-242(in Chinese).[王佳慧,吴振强,李洁.扩展的可信网络平台接入与认证[J].计算机工程与设计,2010,31(2):239-242.]

[9]ZHANG Hongqi,YANGZhi,WANGXia,et al.Research and implementation of all-purpose structure of web cross-realm authentication [J].Application Research of Computers,2009,26(5):1796-1798(in Chinese).[张红旗,杨智,王霞,沈昌祥,张斌.通用Web跨域认证构架研究与实现[J].计算机应用研究,2009,26(5):1796-1798.]

[10]MA Chaobin,HUANG Ningyu,ZHANG Xing.A mixed cross-authentication scheme for trusted platform compatibility[J].Journal of Beijing University of Technology,2010,36(5):582-585(in Chinese).[马朝斌,黄宁玉,张兴.一种混合交叉认证的平台兼容性方案 [J].北京工业大学学报,2010,36(5):582-585.]