浅谈Linux系统网络安全

2011-10-26万为军江西旅游商贸职业学院330100

万为军 江西旅游商贸职业学院 330100

浅谈Linux系统网络安全

万为军 江西旅游商贸职业学院 330100

Linux是唯一开放源代码的免费正版软件,其完美的网络服务功能较微软操作系统具有更好的灵活性、稳定性和安全性,采用Linux作为Web网络服务器的中小企业也越来越多。随着Linux系统在Internet中的广泛应用,网络病毒及黑客攻击成为服务器信息安全的主要威胁。本文通过分析Linux系统的安全机制,指出了可能存在的安全隐患,给出了相应的安全策略和保护措施。

Linux;W服eb务;安全机制;策略

1、Linux系统的基本安全机制

Linux操作系统提供了用户账号、文件系统权限和系统日志文件等基本安全机制,因此网络系统管理员必须细心设置安全策略。

1.1 账号安全

在Linux系统中,用户账号是由用户名和用户密码组成。系统将输入的用户名存放在/etc/passwd文件中,而将输入的密码以加密的形式存放在/etc/shadow文件中。在正常情况下由操作系统保护,能够对其进行访问的只能是根用户root和操作系统的一些应用程序。如果设置不当或在系统运行出错的情况下,这些信息可能被普通用户得到,非法用户就能使用“口令破解”的工具去得到加密前的口令。

1.2 文件系统权限

Linux文件系统的安全主要是通过设置文件的权限来实现的。文件或目录,都有3组属性,分别定义文件或目录的所有者,用户组和其他人的使用权限,而权限为SUID和SGID的可执行文件,在程序运行过程中,会给进程赋予所有者的权限,若被黑客发现并利用就会给系统造成危害。

1.3 合理利用Linux的日志文件

Linux的日志文件用来记录整个操作系统使用状况。作为一个Linux网络系统管理员要充分用好以下几个日志文件。 / var/log/lastlog文件记录最后进入系统的用户的信息,包括登录的时间、登录是否成功等信息。这样用户登录后只要用lastlog命令查看一下/var/log/lastlog文件中记录的所用账号的最后登录时间,与管理员登陆记录对比就能发现该账号是否被非法盗用。/var/log/secure文件记录系统自开通以来所有用户的登录时间和地点,能给系统管理员提供更多的参考。/v a r/l o g/ wtmp文件记录当前和历史上登录到系统的用户的登录时间、地点和注销时间等信息。

2、Linux网络系统可能受到的攻击

Linux是公开源码的操作系统,比较容易受到来自底层的攻击,管理员要有安全防范意识,对于Linux网络系统可能的攻击采取必要的措施保护系统正常运行。

2.1 “拒绝服务”攻击

所谓“拒绝服务”攻击是指黑客采取具有破坏性的方法阻塞目标网络的资源,使网络暂时或永久瘫痪,从而使Linux网络服务器无法为正常的用户提供服务。非法用户能利用伪造的源地址或受控的其他地方的多台计算机同时向目标计算机发出大量、连续的TCP/IP 请求,从而使目标服务器系统瘫痪。

2.2 “口令破解”攻击

口令(即密码)安全是保卫自己系统安全的第一道防线。“口令破解”攻击的目的是为了破解用户的密码,从而能取得已加密的数据库等信息资源。黑客通常利用一台高速计算机,配合一个字典库,尝试各种口令组合,直到最终找到能够进入系统的口令,窃取数据库及其他信息资源。

本文分析了金融管理中对于金融风险的有效识别,希望可以给我们国家金融行业的发展提供更加有益的帮助,确保我们国家的金融行业在今后的发展中能够更好地识别所存在的金融风险。

2.3 “欺骗用户”攻击

“欺骗用户”攻击是指网络黑客伪装成网络公司或计算机服务商的工程技术人员,向用户发出呼叫,并在适当的时候需求用户输入口令,这是用户最难对付的一种攻击方式,一旦用户口令失密,黑客就能获取的信息轻易进入资源系统。

2.4 “扫描程式和网络监听”攻击

许多网络入侵是从扫描开始的,利用扫描工具非法用户能找出目标主机上各种各样的漏洞,并利用之对系统实施攻击。

网络监听也是黑客攻击的常用方法,当成功地登录到一台网络上的主机,并取得了这台主机的根用户控制权之后,黑客能利用网络监听收集敏感数据或认证信息,以便日后夺取网络中其他主机的控制权。

3、 Linux网络安全防范策略

作为Linux网络系统的管理员,在合理规划网络结构的同时,应加强对一般用户权限的管理和设置,通常采用以下的策略。

3.1 限制一般用户的权限

为了保护Linux网络系统的资源,在开设用户账号时,仔细设置每个用户的权限,一般应遵循“最小权限”原则,也就是仅给每个用户授予完成他们特定任务所必需的服务器访问权限。这样做会加重系统管理员的工作量,但为了整个网络系统的安全还是应该坚持这一原则。

3.2 确保用户口令文件/etc/shadow的安全

对于网络系统而言,口令是比较容易出问题的地方,系统管理员要保护好/ etc/passwd和/etc/shadow这两个文件的安全,非法用户利用John等程序对/etc/ passwd和/etc/shadow文件进行字典攻击也无法获取用户口令。同样管理员也要定期用John等程序对本系统的/etc/passwd和/etc/shadow文件进行模拟字典攻击,发现有不安全的用户口令要即时修改。

3.3 加强对系统运行的监视和记录

Linux网络系统管理员,应对整个网络系统的运行状况进行监视和记录,通过分析记录数据,能发现可疑的网络活动,并采取措施预先阻止今后可能发生的入侵行为。

3.4 定期安全检查

Linux网络系统的运转是动态变化的,因此安全管理也是变化的,系统管理员应定期对系统进行安全检查,并尝试对自己管理的服务器进行攻击,如果发现安全机制中的漏洞应即时采取措施补救。

3.5 适当的数据备份

Linux系统管理员,必须为系统制定适当的数据备份,充分利用磁带机、光盘刻录机、双机热备份等技术手段为系统备份重要数据,在系统一旦遭到病毒破坏或黑客攻击瘫痪时,迅速恢复工作,尽可能减少损失。

4、加强对Linux网络服务器的管理

4.1 利用工具,记录对Linux系统的访问

Linux系统管理员应利用前面所述的文件和记录工具记录事件,定期查看或扫描系统运行的所有信息。及时发现异常并采取相应措施。

4.2 慎用Telnet等服务

在Linux下,用Telnet进行远程登录时,用户名和用户密码是明文传输的,这有可能被在网上监听的其他用户截获,因此不是特别需要,不开放Telnet服务。

4.3 设置服务器安全

为Linux的Apache、MySql定期更新补丁包,完善老版本的缺陷和漏洞。

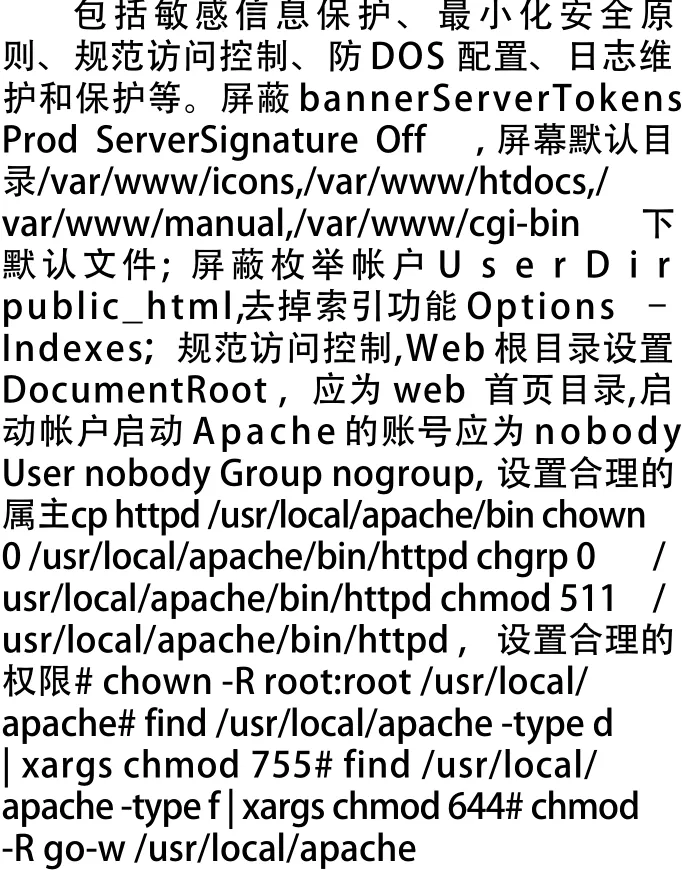

4.3.1 Apache安全设置

4.3.2 MySql数据库的安全配置

MySql是用数据库名在数据目录建立建立一个数据库目录,各数据库表分别以数据库表名作为文件名,扩展名分别为MYD、MYI、frm的三个文件放到数据库目录中。合理设置MySql所在目录和文件的权限防止攻击者访问窃取的数据库信息,MySql默认只允许本机才能连接数据库,缺省根用户root口令是空,设置该用户口令防止非法用户通过外部机器连接数据库从而确保外部网络安全。

10.3969/j.issn.1001-8972.2011.11.060

万为军 (1971-),男,江西南昌人,硕士,江西旅游商贸职业学院 讲师 主要从事计算机教学。