数字图像被动取证技术综述

2011-09-07赵俊红

赵俊红

(华南理工大学自动化科学与工程学院,广东广州510640)

0 引 言

随着数字图像处理技术的飞速发展,对图像的篡改变得越来越容易和方便了。人们可以利用各种图像处理工具,对图像进行篡改而不留下人眼可以看到痕迹。有的图像篡改是属于娱乐大众,如www.worth1000.com网站上的各种篡改图片;但是还有一些对社会造成严重影响,如韩国黄禹锡造假事件和周正龙华南虎事件,于是图像的真伪鉴别变得非常重要。针对图像的真伪鉴别目前有两大类技术:主动取证技术和被动取证技术。主动取证技术是往图像中加入数字水印信息或者数字签名信息,通过判断数字水印信息和数字签名信息的完整性来判断图像是否被篡改[1]。主动取证技术需要事先向图像中加入水印或签名信息才可以使用,这限制了它的使用范围。而数字图像被动取证则不需要水印或签名信息,直接利用图像本身信息来判断图像的真伪,应用范围十分广泛,是数字图像领域的新兴前沿领域。

1 被动取证技术研究现状

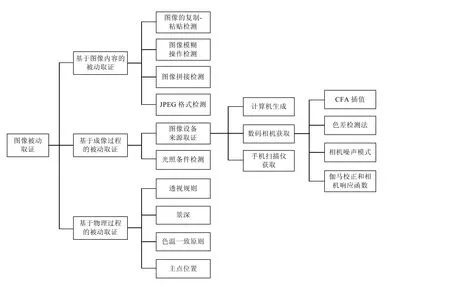

国内外的学者对数字图像被动取证展开了大量的广泛的研究,针对一些典型的图像篡改手段取得了一些有益的效果,但是都是针对某一类具体的篡改展开的,针对性太强,缺乏系统的研究,系统的理论。现阶段的图像被动取证本文认为可以分为3大类:基于图像内容的被动取证,基于成像过程的被动取证,基于物理原理的被动取证,如图1所示。

1.1 基于图像内容的被动取证

按照图像内容被篡改的手段不同,基于图像内容的被动取证可分为以下几小类:

1.1.1 图像的复制—粘贴检测

图像的复制—粘贴是图像篡改中最普遍的一种方式,可以利用此操作达到移除某一物体或人物的功能。针对此种手段,最简单直接的方法是穷举搜索法,即在图像中找出相同的图像区域就是相应的复制区域和粘贴区域。穷举法优点是简单直接,缺点是运算量太大。Fridich提出了利用DCT量化系数来进行字典排序的方法,将点操作改进成了块操作,提高了运算速度[2]。Posucue提出了一种类似的算法,将图像进行分块,分块的方法是一次移动一个像素的方法,然后运用PCA主成分分析法将分块好的子图像进行降维,最后利用降维后的图像块进行字典排序,按照一定的阈值找出复制—粘贴区域[3]。这两种算法都是对原始图像分块、降维特征提取、字典排序,当图像比较大时,耗时也较大。所以有学者提出其它的改进方法。吴琼改进了对原始图像直接分块的方法,利用离散小波变换得到1/4大小的原始图像的近似图像,然后对近似图像进行分块操作,利用奇异值分解进行降维,仍然采用了字典排序,找出复制—粘贴区域,效果良好[4];Bayram则在两方面进行了改进。一方面,利用Fourier-Mellin变换得到图像块的特征值,经试验比较,Fourier-Mellin变换比用图像块的DCT系数和PCA降维后得到特征根在抗JPEG压缩、抗旋转变换、抗缩放变换都有更好的表现;另一方面,用bloomfilters搜索算法替代字典排序方法,在减少查找时间上有较好的表现[5];值得一提的是,通常意义上的图像复制—粘贴是人工完成,而现在新兴的图像修复技术可以自动的利用图像现有的信息来对图像信息缺损区域,移走目标物体进行信息补充,相当于一种智能的图像复制—粘贴,吴琼对Criminisi提出的基于样本的区域填充和目标移除算法进行了篡改区域检测算法研究,效果良好[6]。

图1 图像被动取证框架结构

1.1.2 图像模糊操作检测

为了在图像篡改中不留下痕迹,往往会使用模糊操作来润饰图像边缘,如果能够找出图像中人工模糊操作的证据,则可以作为图像被篡改的证据。

针对高斯模糊,孙堡垒等提出一种基于Benford定律得高斯模糊取证方法[7]。该方法利用经过高斯低通滤波后的自然图像RGB这3通道有趋向一致的性质,在大量实验的基础上总结出模糊图像的DCT域交流系数在Benford域的两个性质,从而构造特征,根据篡改前后差异的显著性水平来设定阈值对待检对象的真实性做出判决;针对人工模糊和离焦模糊,周琳娜利用同态滤波缩小离散模糊边缘的动态范围,而同时增强了人工模糊的拼接边缘,使得拼接边缘变强,自然正常边缘便弱,再通过腐蚀运算,排除自然边缘,提取定位出图像拼接边缘[8];基于在图像聚焦的区域找到模糊区域,则图像被篡改过的认识,Hsiao将图像DCT变换后把每一个DCT块的能量谱与整个图像的能量谱比较,分别得到模糊区域和锐化区域,如果能在锐化区域找到模糊区域,则认为图像被篡改过[9];Sutcu则利用图像小波变换的规律性来估计图像边缘的清晰度和模糊度来检测定位图像篡改区域[10];王波等则认为模糊操作破坏了图像的局部相关性和局部一致性,提出了一种利用局部异常色调率队模糊操作进行检测和定位的方法[11]。

1.1.3 图像拼接检测

Ng在假设拼接的图像不存在拼接后的边界模糊等操作时,提出了一种图像拼接模型,通过找出图像的5个特征—图像双谱的幅值和相角,估计原图与待检测图像的双谱的幅值之差和相角之差,图像的纹理复杂程度,然后将这5个特征送入SVM中进行分类,最后获得取证[12-13]。

1.1.4 基于JPEG格式的取证检测

JPEG格式是使用最广泛的数字图像格式,数码相机都支持此种格式。大部分原始图像和篡改图像都是用JPEG格式存储,这样篡改图像就会经历双重JPEG压缩。经试验表明,图像的DCT系数直方图会在单次JPEG压缩时呈现类高斯分布,在双重JPEGA压缩时会产生周期性,Popescu A C.则这种周期性来检测出图像经过了双重量化[14];He也利用双重量化效应,能检测出恶意修改的JPEG图像,还能定位篡改区域[15];图像在进行篡改时,通常要对篡改部分图像进行一些几何操作,如旋转、放大、缩小等,这些操作就给图像带来了重采样。重采样部分的像素值通常是周围像素的线性组合。Popescu采用最大期望EM方法,计算出每个像素是其周围像素线性组合的概率而获得图像概率矩阵,在判断此矩阵频谱,如果在非中心区域出现异常亮点,则能判断图像经过了双重采样[16]。由于图像的常规操作也可以涉及到压缩和放大缩小,也会带来双重量化和双重采样,所以以上的方法只能为判断图像是否被篡改的一种间接证据。

另外,JPEG图像存在块效应,当JPEG图像进行复制—粘贴时,复制—粘贴区域常常不能与周围的块效应网格匹配,YE S则利用快效应的不连续性确定图像的篡改[17]。

1.2 基于成像过程的取证

1.2.1 光照条件的取证

成像过程中光源是不可或缺的,因此在假设图像是在单光源或者某一方向光源占主导的情况下,检测图像中的光照是否一致来作为图像是否被篡改的证据.Johnson通过一定的假设条件简化数字图像成二维模型,再通过该二维模型表面的光影来估算出场景平行光方向及点光源方向[18];Micah K.J Johnson针对更特殊的人物合成型篡改图像提出了利用人眼睛对光线的高亮反光来估计光源方向[19];他还对多光源复杂环境下的成像进行研究,得出了复杂光源环境的低参数近似模型[20]。

1.2.2 图像的设备来源取证

自然原始图像在获取的过程中会将获取设备的一些特征信息带入到自然图像中去,对自然原始图像篡改则会改变特征信息,通过分析这些特征信息来完成对数字图像的取证。按照图像获取的来源设备不同可以分成数码相机获取图像,计算机生成图像,扫描仪获取图像和手机获取图像。

(1)数码相机获取图像

1)CFA插值:由于相机成本和体积的限制,大多数数码相机制有一个感光元件,一个像素点只有一个通道颜色。要想获得逼真的彩色图像,每个像素点必须经过CFA(colorfilterarray)插值获得另外两个通道颜色。不同的数码相机采用不同的CFA插值方法是数码相机的核心技术之一,不同的厂商、不同的型号相机都有不同的CFA插值方法。CFA利用颜色缺失点领域像素的线性组合来估计该点的颜色值,会带来像素之间的相关性,篡改图像会破坏这种相关性。因此对CFA插值的检测可以用于对数字图像来源认证。Popescu将这种周期相关性简化成一个线性模型,再用EM算法计算评估这种线性关系[21];

2)色差检测法:光学镜头在获取图像时会有失真作用而引入失真相差到自然图像中去,整个图像的色差具有一致性。Johnson利用横向色差在篡改区域较小时获得较好的检测效果[22],纵向色差则未见研究。

3)相机噪声模式:图像中不可避免的会引入传感器的模式噪声。这种模式噪声是由于相机传感元件的不一致性引起的,是不可避免的,对每个相机都是唯一确定的,与拍摄的场景无关,所以可以通过获得模式噪声来进行图像取证,如果图像中找到某一区域未包含应有的模式噪声,则判断图像被篡改。Lukas在假设获取待测图像的相机已知或可以获得由同一相机获取的其它图像的前提下,模式噪声由多幅已知原始图像减去其自身的低通滤波后的多幅差值图像再求平均而获得;将待检图像的噪声与模式噪声关联,进行概率分析,将概率与阈值比较,获得取证[23]。

4)伽玛校正和相机响应函数取证:由于传感器的不一致性,数码相机获得的图像在亮度上具有非线性,为了纠正这个非线性给图像视觉上的带来的影响,绝大部分会利用伽玛校正来纠正图像亮度的非线性。但是同时,伽马校正会在频域带来特殊的高阶相关性。Hany Farid则是利用此相关性来估计不同相机的伽玛校正曲线[24];另外,每种数码相机都有其独特的CRF(相机响应函数)曲线,Shi-Fu Chang提出了利用图像的几何不变量对相机响应函数曲线进行估计的方法,然后再利用SVM进行分类[25],从而达到对图像是否出自同一相机的判断,最终达到取证目的。

(2)计算机生成图像(Computer Graphics)取证

随着技术的发展,一些3D图像生成软件如3DMaxs,Maya等能够生成逼真的图片,能够以假乱真。因为对计算机生成图像进行取证也非常重要,但是这方面的研究更是不多。Farid提出了基于小波多尺度分解的基础上,利用均值、方差、偏态、峰态4个统计量构成自然图像的统计特征,然后再将这些特征向量进行分类,但效果不是很好,对于CG只有不到40%的辨识率[26]。

(3)扫描仪和手机获取图像取证

由于不同手机型号拍摄的图像的二进制相关模型是不同的,Celiktutan对同一RGB图像块R分量、G分量、B分量、R-G分量、R-B分量、G-B分量的不同位平面进行二进制相关性分析,结果表明对3种品牌手机区分较有效[27];扫描图像的过程与数码相机成像过程类似,可以利用扫描仪的噪声模式的分布模型来进行取证[28]。

1.3 基于物理原理的被动取证

图像在成像过程中应该遵循影像的透视几何规律:物体遵循远大近小的规律、景深是有限的,不可能出现前后清洗中间不清晰的情况;图像中景物透视灭点是同一个,图像的比例等等。这些都涉及到图像的理解,所以现阶段,这些规律很难做到自动检测,自动用到图像取证中去,常见于一些公安部门的人工手动分析中[29]。另外,检测图像的色温是否一致经常在各种专业摄影论坛上用于图像真实性的鉴别[30]。

图像中相机的投影点成为主点。一般来说,对于真实图像,主点在图像中心附近。Johnson针对人物合成类型的篡改,提出了利用人的眼睛来求取主点位置。针对画面上不同的人的眼睛估计出主点位置,如果主点位置不一致,则可证明图像经过篡改[31]。

2 存在问题及展望

国内外数字图像被动取证技术展开了研究,也取得了一些研究成果,但是离真正的成熟利用被动取证还差得很远,主要表现在以下几个方面:

(1)缺乏完善的理论体系:由于数字图像被动取证技术是新兴前沿领域,现有的方法都是一些探索,还没有做到系统理论的研究,连它的通用体系结构都还尚无定论,所以理论体系的完善十分必要,也是未来的一个发展方向。

(2)现有的方法针对性太强:现有的方法都是针对某一类具体的篡改手段进行的取证,如前面提到的复制—粘贴或模糊操作等,而图像的篡改通常会使用多种手段,因此,如果将现有的取证手段融合,快速而准确的进行取证分析是非常关键的,同时也是未来的一个发展方向;

(3)需要进一步挖掘真实图像的特征向量:由于心理学的发展限制,图像的理解的自动实现还很难,对于没有先验知识的数字图像被动取证更难。如前文所提及,Farid在小波多尺度分解的基础上,利用均值、方差、偏态、峰态等量构成自然图像的统计特征,然后再将这些特征向量进行分类,但效果不是很好。这说明如果能够进一步挖掘出真实图像的新的特征向量,则可以利用新的特征进行取证;

(4)基于物理过程的被动取证研究不足:对基于物理过程的被动取证研究严重不足,因该在这方面展开进一步研究,能够将人工手动分析的知识用于自动或者半自动图像取证分析。

3 结束语

由于数字图像复杂性和篡改技术越来越先进,数字图像被动取证将是一项复杂的任务。现有的数字图像被动取证可以分为基于图像内容的被动取证、基于成像过程的被动取证、基于物理原理的被动取证等3大类,但是这些典型算法离实际应用还有一大段距离。预计在将来,会在现有典型算法的融合、真实图像特征向量的挖掘、基于物理过程的被动取证研究以及被动取证理论的完善等方面进一步发展。

[1]Fridrich J.Image watermarking for tamper detection[C].Chicago,USA:International Conference on Image Processing,1998:404-408.

[2]Jessica Fridrich,David Soukal,Jan Lukas.Detection of cop-move forgery in digital images[C].Cleveland,OH,USA:Proceedings of Digital Forensic Research Workshop,2003.

[3]Popescu A C,Farid Hanny.Exposing digital forgeries by detectingduplicatedimage regions[R].Technical Report TR2004-515,Department of Computer Science,Dartmouth College,2004.

[4]吴琼,李国辉.基于小波和奇异值分解的图像复制伪造区域检测[J].小型微型计算机系统,2008,29(4):730-733.

[5]Sevinc Bayram,Husrev Taha Sencar,Nasir Memon.An efficient and robust method for detecting copy-move forgery[C].Taipei,Taiwan:ICASSP,2009:1053-1056.

[6]吴琼.数字图像盲取证对样本合成修复应用的篡改区域检测算法[J].自动化学报,2009,35(5):239-243.

[7]孙堡垒,周琳娜.基于Benford定律的高斯模糊篡改取证[J].计算机研究与发展,2009,46(增刊):211-216.

[8]周琳娜.数字图像取证技术[M].北京:邮电大学出版社,2008.

[9]Dun-Yu Hsiao,Soo-Chang Pei.Detecting digital tampering by blur estimation[C].Taipei,Taiwan:Sadfe'05,2005.

[10]Sutcu Y,Coskun B.Tamper detection based on regularity of wavelet transform coefficients[C].San Antonio,Texas:ICIP,2007:397-400.

[11]王波,孙璐璐,孔祥维,等.图像伪造中模糊操作的异常色调率取证技术[J].电子学报,2006,34(12A):2451-2454.

[12]Tian-Tsong Ng,Shih-Fu Chang.A model for image splicing[C].Singapore:ICIP,2004:1169-1172.

[13]Tian-Tsong Ng,Shih-Fu Chang,Qibin Sun.Blind detection of photomontage using higher order statistics[C].Canada:ISCAS,2004:688-691.

[14]Alin C Popescu,Hany Farid.Statistical tools for digital forensics[OL].http://www.cs.dartmouth.edu/farid/research/,2005.

[15]He J F,Lin Z C,Wang L F,et al.Detecting doctored JPEG images via DCT coefficient analysis[C].Graz,Austria:Proceedings of 9th European Conference on Computer Vision,2006:423-435.

[16]Popescu A C,Farid H.Exposing digital forgeries by detecting traces of re-sampling[J].IEEE Transactions on Signal Processing,2005,53(2):758-767.

[17]YE S,SUN Q,CHANG E C.Detecting digital image forgeries by measuring inconsistencies of blocking artifacts[C].Proceedings International Conference on Multimedia and Expo Washington,DC:IEEE Computer Society,2007:12-15.

[18]Micah K Johnson,Hany Farid.Exposing digital forgeries by detecting inconsistencies in lighting[C].Proceedings of the 7th Workshop on Multimedia and Security.New York,NY,USA:ACM Press,2005:1-10.

[19]Micah K,Johnson J,Hany Farid.Exposing digital forgeries through specular highlights on the eye[C].Proceedings of the 9th International Workshop on Information Hiding.SaintMalo,France:IEEE Signal Processing Society,2007:311-325.

[20]Micah K J Johnson,Hany Farid.Exposing digital forgeries in complex lighting environments[J].IEEE Transactions on Information Forensics and Security,2007,2(3):450-461.

[21]Alin C Popescu,Hany Farid.Exposing digital forgeries in color filter array interpolated images[J].IEEE Transactions on Signal Processing,2005,53(10):3948-3959.

[22]Micah K Johnson,Hany Farid.Exposing digital forgeries through chromatic aberration[OL].http://www.cs.dartmouth.edu/farid/research/,2005.

[23]Jan Lukas.Detecting digital image forgeries using sensor pattern noise[C].San Jose,USA:Proceedings of the SPIE,2006.

[24]Hany Farid.Blind inverse gamma correction[J].IEEE Transactions on Image Processing,2001,10(10):1428-1433.

[25]Tian-Tsong Ng,Shih-Fu Chang,Mao-Pei Tsui.CRF estimation using single channel image differential invariants[OL].http://www.ee.columbia.edu/ln/dvmm/publications/06/ng-tech-reportcrf-estimation-06.pdf,2006.

[26]Hany Farid,Siwei Lyu.Higher-order wavelet statistics and their application to digital forensics[C].Madison,WI,USA:IEEE Workshop on Statistical Analysis in Computer Vision,2003.

[27]Oya Celiktutan,Ismail Avcibas.Bulent Sankur.Blind identificationofcellularphone cameras[C].San Jose,CA,USA:SPIE,2007.

[28]Hongmei Gou,Ashiwin Swaminathan,Min Wu.Robust scanner identification based on noise features[C].San Jose,CA,USA:SPIE,2007.

[29]王渝霞.试论静态图像的原始性检验[J].四川警官高等专科学校学报,2006,18(1):68-71.

[30]老编.质疑必须以认真的科学态度来分析解读[OL].http://www.xitek.com/,2007.

[31]Micah K,Johnson,Hany Farid.Detecting photographic composites of people[C].Berlin:IWDW,2007.