一种基于可信计算平台的数字签名方案

2010-11-07王保民

王保民

(邯郸学院软件职业技术学院,河北邯郸 056005)

一种基于可信计算平台的数字签名方案

王保民

(邯郸学院软件职业技术学院,河北邯郸 056005)

为了提高数字签名方案的安全性,提出了一种基于可信平台的签名方案,该方案采用双私钥设计,同时,利用可信平台,以及智能卡等安全设备增加了系统的安全性.为防止消息在公共信道篡改,消息和签名将被用户与签名者的一次一密密码系统加密处理.最后,给出方案的正确性证明、安全性分析.

可信计算;签名;双线性对;安全

由于通信技术和计算机网络技术的迅速发展,尤其是Internet的发展和普及,在计算机通信系统中,如何保护数据和资源不被外泄,维护电子文档及计算机信息的安全成为至关重要的问题.椭圆曲线密码体系,已经成为密码学和信息安全中的一个热点.数字签名方案不仅具有身份认证、来源鉴别、抗抵赖、抗伪造等能力,而且还能对数据电文进行完整性认证,确保数据电文的真实性、安全性、可靠性和合法性,能够很好地模拟了现实生活中的手写签名的功能,成为电子商务、电子政务、电子出版等活动的必不可少的安全基础技术之一数字签名技术为解决此类问题提供了一种途径.很多学者提出了数字签名方案,杜欣军等[1]利用双线性对提出了一种新的Chameleon Hash函数,并在此基础上构建了相应的基于身份的Chameleon签名方案.姜楠等[2]提出了一种基于类Hénon混沌映射的数字签名方案,这种混沌Hash函数具有良好的安全性.Xu等[3]基于强Diffie-Hellman假设提出一种新的签名方案.Zheng等[4]基于离散对数问题与素因数分解问题设计签名方案.Yu等[5]基于椭圆曲线密码系统提出基于身份的数字签名方案.王川等[6]讨论了3类基于公钥密码体制的数字签名算法,并对比分析了它们在安全性能、计算速度、空间占用和通信带宽等方面的优劣.Lin等[7]提出带指纹验证的基于智能卡的签名系统,You等[8]在此基础上做了改进.智能卡可以作为一种更有效的用以认证身份的个人持有物.由于智能卡具有数据处理能力,它可进行较复杂的操作,能实现系统与持卡人之间的相互认证,所以,采用合适的签名协议,智能卡可以使系统的安全性大大提高.但现有的签名方案没有关注待接入网络终端设备(智能卡)自身的安全状态,如果待接入设备本身已受到攻击,攻击者在接入设备上已植入病毒或木马程序,利用它作为跳板,攻击受保护的网络,所以,必须从信息安全的源头着手,如果从终端接入端就建立起安全体系,这些不安全因素将从源头被控制[9].为此,本文利用可信计算平台的可信度量模型验证待接入网络设备当前的运行状态和行为,在提供网络服务或网络资源前,及时发现待接入设备是否是安全可信的,从而提高系统的安全性.可信计算为解决安全问题提供了更好的平台.可信计算是最近研究的热点,可信计算要研究的问题就是综合可靠性、安全性技术,对它们进行权衡和折中从而在整体上提供一致的解决方案.所以,可信计算涵盖的范围包括硬件平台、软件系统、服务的综合可信,体现了信息安全从数据安全时代、网络安全时代到交易安全时代的发展趋势.它受到广泛关注是起源于终端可信,人们在可靠性和安全性这2个传统领域方面已取得的成果为可信研究奠定了基础.

为增强签名方案安全性,本文利用可信计算基TPM(Trusted Platform Module)可信赖平台模块提供的可信根和加密功能,以及智能卡等安全设备,基于双线性对密码理论设计了一种双私钥双线性对签名方案,把2个私钥分别存储在可信计算平台和智能卡中,更加有效防止私钥外泄;在本方案中,如果被签名的文件需要更高的安全性,消息和签名将被用户与签名者的一次一密密码系统加密处理[10],防止消息在公共信道篡改.

1 背景知识

1.1 双线性对

术语定义:

设G1和G2是2个阶为q的加法和乘法循环群,q是一个大素数.Zq*表示小于q的正整数集合,Zq表示小于q的整数集合

定义1 如果G1,G2之间的双线性映射,ê:G1×G1→G2满足以下条件:

3)可计算性,给定P,Q∈G1,存在一个高效的算法,能够计算ê(P,Q).则称ê:G1×G1→G2为一个双线性对.

1.2 数学问题

离散对数问题(DLP):给定2个P,Q∈G1,找出一个整数n,使得Q=n P成立.

Diffie-Hellman计算问题(CDHP):对于a,b,c∈RZq*,P∈G1,给定(P,a P,b P),计算ab P.

一般情况下,在G1,G2,中,CDHP和DLP都是难解的,即在多项式时间内解决CDHP和DLP问题的概率可以忽略不计.

1.3 可信计算平台

详细介绍请参见文献[9],这里不再赘述.

2 基于可信计算平台的签名方案

本文设计的签名方案如下:

1)方案参数

假设G1和G2是2个阶为q的加法和乘法循环群,q是一个大素数.假设P是G1的生成器,ê:G1×G1→G2为一个双线性对,H:{0,1}*→G1是单向加密哈希函数.可信计算组织TCG定义了7种密钥类型.每种类型都附加了一些约束条件以限制其应用.

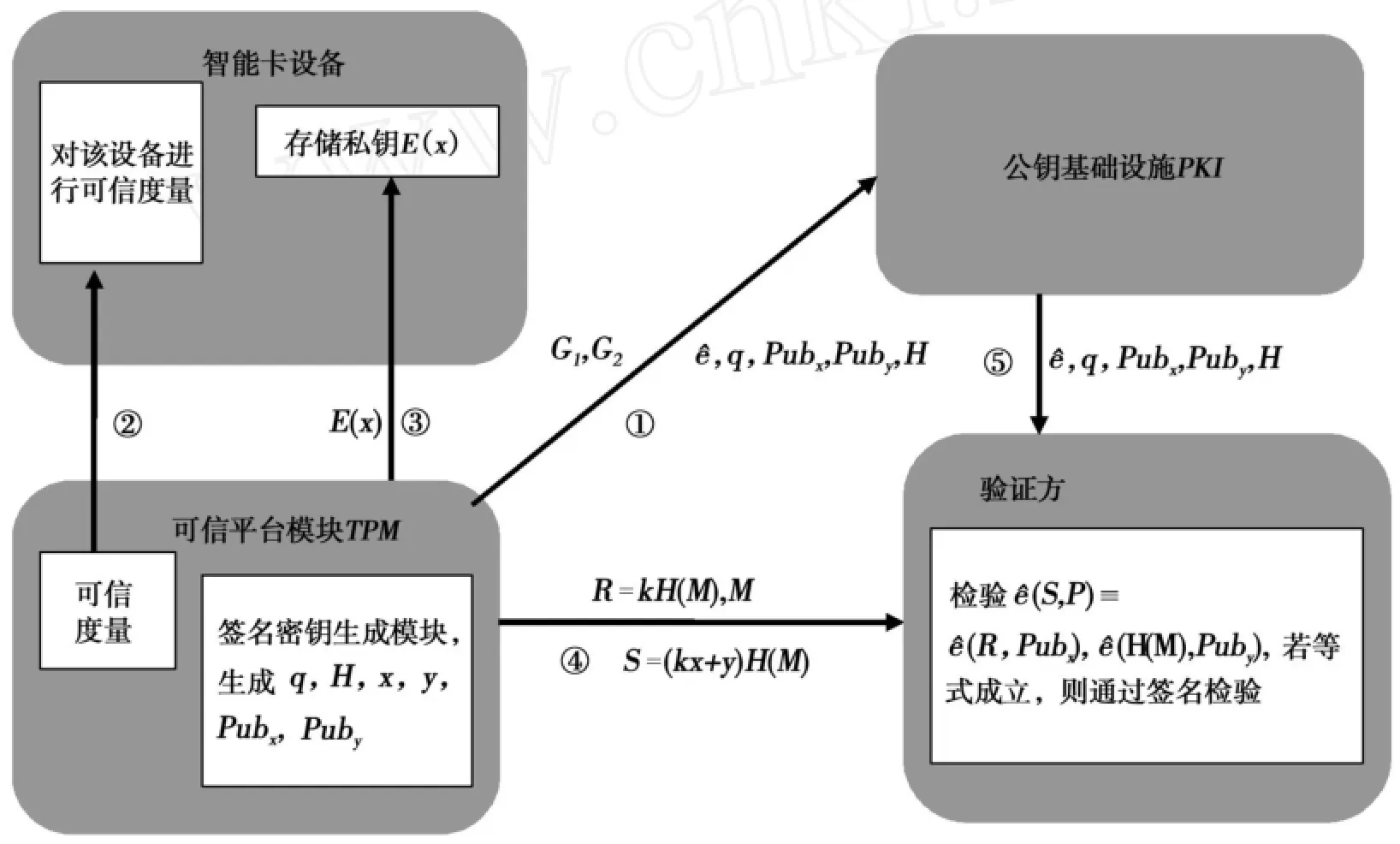

可信平台模块TPM包含签名密钥(Signing Key),签名方选择私钥x,y并将x加密存储于智能卡,将q,y,H加密存储于可信计算平台中,计算公钥Pubx=x P,Puby=y P,发布系统参数{G1,G2,ê,q,Pubx,Puby,H}.

2)签名过程

首先,可信平台对智能卡完成可信性度量,如果设备安全可信,则执行以下签名过程,对消息M,

①用户选择一个随机数k;

②计算

定义(R,S)为对M的签名,其中,x,y为系统私密钥.

如果对于安全性较高的机密文件的签名,消息和签名将被用户与签名者的一次一密密码系统加密处理,相关细节参见文献[10],这里不再赘述.

3)验证过程

对于给定的M,(R,S),可按下式验证:

签名方案简图如图1.

图1 签名方案Fig.1 Signature Scheme

3 正确性证明及安全性分析

3.1 正确性证明

现利用双线性对的性质证明式(3)成立;

3.2 安全性分析

由于方案对消息采用一次一密加密系统处理,这在很大程度上,降低了攻击者构造H(M)的可能性,以及通过已知的信息攻击私钥的可能性,使得签名方案更加安全.另外,签名的秘密密钥分别存储在可信计算平台和签名者的智能卡中,要通过网络非法获取这2个密钥,是相当困难的.通过公钥去求解私钥,攻击者需要求解离散对数问题.

1)不知明文密文对攻击.攻击者在不知用户密钥x,y的情况下,若想伪造用户的签名,可选R的1个值,实验在不知S值的条件下,分解方程

这必须解离散对数问题.

2)已知明文密文对攻击.假定攻击者已知签名R=k H(M)①,S=(kx+y)H(M)②,是消息M的合法签名.

攻击者可以构造H(M),如果想由①式计算出k,需要求解离散对数问题,即便求解出k,由于每次签名都会用随机的k,因此,求解出k对下次的签名的攻击意义不大.如果想由②式计算出kx+y,攻击者需要求解离散对数问题.

4 结论

本文提出的基于可信平台的签名方案,利用可信平台,以及智能卡等安全设备增加了系统的安全性.该方案正确可行,具有较高的安全性和良好的应用前景.可信计算平台为解决网络安全问题提供了较好的支持,基于可信计算平台的安全性产品还有待进一步地研究.

[1]杜欣军,王莹,葛建华,等.基于双线性对的Chameleon签名方案[J].Journalof Software,2007,18(10):2662-2668.

[2]姜楠,杨德礼,鲍明宇,等.混沌数字签名算法与安全性分析[J].计算机工程与设计,2008,29(13):3372-3374.

[3]XU Jing,FENGDengguo.An Efficient Signature Scheme w ith Tight Reduction[J].Chinese Journal of Electronics,2007,16(2):202-205.

[4]ZHENGM inghui,CU IGuohua.New signature scheme based on two cryp toRraphic assump tions[J].Journal of Southeast University,2007,23(3):461-464.

[5]YU Fangchung.ID-based digital signature scheme on the elliptic curve cryptosystem[J].Computer Standards&Interfaces,2007,29:601-604.

[6]王川,孙斌.数字签名算法及其比较[J].信息安全与通信保密,2008(6):64-66.

[7]YOU Lin,XU Maozhi,Qinbin H,et al,Signature systems on smartcard w ith keys generated by fingerp rint[Z].The 8th International Conference on Advanced Communication Technology,Gangwon-Do Ko rea(South),2006.

[8]YOU Lin,XU Maozhi,ZHENG Zhiming,et al,Digital signature systems based on smart card and fingerp rint feature[J].Journal of System s Engineering and Electronics,2007,18(4):825-834.

[9]肖政,韩 英,刘小杰,等.基于可信计算平台的接人认证模型和O IAP授权协议的研究与应用[J].小型微型计算机系统,2007,28(8):1397-1401.

[10]JIAO Hongqiang,TIAN Junfeng,WANGBaomin.A study on the one-time pad scheme based stern-brocot tree.computer science and computational technology[Z].2008 International Symposium Computer Science and Computational Technology,Shanghai,2008.

(责任编辑:孟素兰)

A Signature Scheme Based Trusted Computing Platform

WANGBao-min

(Software Vocational Schoo l,Handan College,Handan 056005,China)

Fo r imp roving security of the digital signature,this paper p roposed a signatu re scheme based on trusted computing p lat w ith two secret keys,mean w hile,using smarty card fo r enhancing the security of the system.For p reventing from tampering w ith the info rmation on public channel,the information and the signature would be encryp ted w ith one-time padding system by the user and signatory.Finally,the article finished correctness confirmation and security analysis for the scheme.

trusted computing;signature;bilinear pairings;security

TP 915

A

1000-1565(2010)06-0715-04

2010-05-10

王保民(1971—),男,河北魏县人,邯郸学院副教授.