信息加密技术在计算机网络安全中的应用

2010-09-08唐言

唐言

(黑龙江省教育学院,黑龙江 哈尔滨 150000)

1 信息加密技术概述

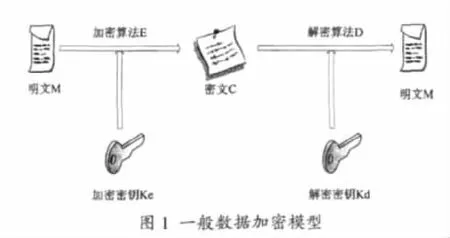

信息加密技术是保证网络、信息安全的核心技术,是一种主动的信息安全防范措施,其原理是利用一定的加密算法,将明文转换成不可直接读取的秘文,阻止非法用户获取和理解原始数据,从而确保数据的保密性。明文变成秘文的过程称为加密,由秘文还原成明文的过程称为解密,加密、解密使用的可变参数叫做密钥。一般的数据加密模型如图1所示:

传统上,几种方法可以用来加密数据流,所有这些方法都可以用软件很容易的实现,当只知道密文的时候,是不容易破译这些加密算法的。最好的加密算法对系统性能几乎没有影响,并且还可以带来其他内在的优点。例如,大家都知道的pkzip,它既压缩数据又加密数据。

2 对称与非对称加密技术

2.1 对称加密技术

对称加密技术又称私钥加密技术,就是加密密钥能够从解密密钥中推算出来,反过来也成立。大多数对称算法中,加、解密的密钥是相同的,这些算法也称秘密密钥算法或单密钥算法。用这种加密技术通信时,信息发送方用加密算法E把明文M加密,得到密文C后,然后把密文通过通信网络发送给接收方,接收方在接收到密文C后,通过解密算法D进行解密,重新得到原明文M,达到密码通信的目的。目前广泛采用的对称加密技术之一是数据加密标准DES。

2.2 非对称加密技术

非对称加密技术又称公钥密码加密技术,它要求密钥成对出现,一个为加密密钥(Ke),另一个为解密密钥(Kd),而且由已知的Ke推算出秘密保存的Kd在计算上是不可能的。在非对称加密体系中,密钥被分解为一对(即公开密钥和私有密钥)。这对密钥中任何一把都可以作为公开密钥(加密密钥)通过非保密方式向他人公开,而另一把作为私有密钥(解密密钥)加以保存。公开密钥用于加密,私有密钥用于解密,用公钥加密的信息,只能用对应的私钥解密,私有密钥只能有生成密钥的交换方掌握,公开密钥可广泛公布,但它只对应于生成密钥的交换方。

具体加密传输过程如下:

发送方甲用接收方乙的公钥加密自己的私钥。发送方甲用自己的私钥加密文件,然后将加密后的私钥和文件传输给接收方乙。接收方乙用自己的私钥解密,得到甲的私钥。接收方乙用甲的私钥解密,得到明文。

3 其它主要数字加密技术分析

3.1 数字摘要

数字摘要又称数字指纹、安全Hash编码法 (Secure Hash Algorithm)或MDS(MD Standards for Message Digest),它是使用单向Hash函数加密算法对一个任意长度的报文进行加密,摘要成一串128比特的秘文,这段密文称为数字摘要或报文摘要。数字摘要是一个唯一对应一段数据的值,它所谓单向是指不能被解密。不同的数据其摘要不同,相同数据其摘要也相同,因此摘要成为数据的“指纹”,以验证消息是否是“真身”。

3.2 数字签名

3.2.1 结合数字摘要的数字签名

公开密钥由于其算法的复杂性及加密解密的速度太慢等缺陷,不适用于大容量文件的传输,因此,对大容量文件的处理常常采用数字摘要的形式t211。首先采用Hash函数算法,对原文信息进行加密压缩形成数字摘要。然后,使用A自己的私有密钥对数字摘要进行加密,将结果与原文一起传送。B使用A的公开密钥对数字摘要进行解密,然后,采用Hash函数算法对原文信息进行加密压缩形成数字摘要,并与收到的数字摘要进行比较。这种方式在提供数字签名的同时,保证了数据的完整性。

3.2.2 直接用私钥进行加密的数字签名

如果签名数据很短,也可以不做Hash函数运算,直接用私钥对签名数据加密而完成数字签名行为。

3.3 数字信封

所谓数字信封就是信息发送端用接受端的公钥,将一个对称通信密钥进行加密,形成的数据称为数字信封。此数字信封传送给接收端,只有指定的接收方才能用自己的私钥打开数字信封,获取该对称密钥,由于,接收方可以用以解读传送来的密码通信信息。这就好比在生活中,将一把钥匙装在信封中,邮寄给对方,对方收到信件后,取出钥匙打开保险柜的道理一样。使用数字信封的过程如下:(1)A产生随机对称密钥,并对明文M加密得到密文C;(2)A使用B的公钥对随机对称密钥进行加密得到密钥密文 (这部分称为数字信封),并连同密文C一起传送给B;(3)B首先使用自己的私有密钥对密钥密文进行解密,取出随机对称密钥;4)B使用随机对称密钥对密文C进行解密,得到数据明文。数字信封将对称密钥和非对称密钥巧妙结合,是两种技术的综合运用,分别体现了两者的优点。

3.4 安全认证协议

在线支付是电子商务实践活动的一个重要环节,为了保证在线支付的安全,需要采用数据加密等多种电子商务技术。在现实生活中,不同企业会采用不同的手段来实现,这些就在客观上要求有一种统一的标准支持。目前,有两种安全认证协议被广泛应用,即安全套接层协议和安全电子交易协议。

3.5 信息隐藏技术

3.5.1 信息隐藏技术的基本原理

信息隐藏系统分为隐秘信息 (数字水印)嵌入和隐秘信息提取两部分。隐秘信息嵌入可以看成是通过嵌入函数f进行函数映射S=f(C,M,K),其中,C代表隐蔽载体,M代表秘密信息,K代表嵌入密钥。隐秘信息提取可看成隐秘信息嵌入的逆过程,信息提取可能需要原始的隐蔽载体,不需要原始隐蔽载体的信息提取技术称为盲检测。由此可知,信息隐藏系统包含隐蔽载体、秘密信息、嵌入密钥、隐藏算法四个要素。

嵌入到隐蔽载体中的秘密信息也称数字水印,它必须具有保真性、稳健性、安全性和低复杂性等。所谓保真性也称不可见性,是指嵌入水印后的媒体在视觉或听觉上不能明显感觉出来有什么区别。所谓稳健性是指水印系统能抵抗各种信号处理和攻击的能力。所谓安全性是指水印不易被复制、伪造、非法检测和移去的能力。所谓低复杂性,是指水印的嵌入和提取算法复杂度低,便于推广应用。

3.5.2 信息隐藏技术的优点

信息认证和访问控制技术相当于给要保护的信息加上一层门,可以防止非法的用户接近和使用。密码技术的方法是要把保护的信息变化成非法用户无法看懂的无意义的内容。而信息隐藏技术是要把保护的信息隐藏在多媒体载体中,使得非法用户不会注意到隐藏信息的存在或不能检测到信息。信息隐藏技术不但能够防止非法用户提取水印信息,而且能够躲避攻击。传统的密码技术可以用于保护数字作品,但是媒体一旦解密后,就可以随意地传播、复制;同时,由于解密算法的复杂性,所以难以满足实时性的要求,信息隐藏技术正好克服了这些缺点。

[1]周学广,信息安全学,北京:机械工业出版社,2003

[2]宁蒙,网络信息安全与防范技术,南京:东南大学出版社,2005

[3]马雪英,一个数据加密方案的设计与实现,计算机应用研究,2005