一体化网关式防火墙策略设置分析

2009-12-11胡斌彦

胡斌彦

摘要 多种网络安全产品的应用给校园网的安全产品兼容性和管理增加了难度,而采用一体化网关式防火墙则比较经济、有效。分析一体化网关式防火墙特点,阐述防火墙策略配置的重要性,利用算法、实例验证策略规划和配置,达到保护校园网安全的目的。

关键词 网络安全;防火墙;安全策略;网络威胁

中图分类号:TP393.08 文献标识码:B 文章编号:1671-489X(2009)27-0099-02

Strategy and Analysis of An Integrated Gateway Firewall//Hu Binyan

Abstract The application of a variety of network security products makes the campus network security products compatibility and management more difficult, while the use of an integrated gateway firewall is more economical and effective. This paper analyzes the integration of the gateway firewall features, and expounded the importance of the firewall policy configuration, and the use of algorithms, examples demonstrate the strategic planning and configuration ,and achieve the protection of campus security.

Key words network security; firewalls; security policy; network threats

Authors address Wuwei Occupational College, Wuwei, Gansu, 733000, China

一体化网关式防火墙(UTM)是将多种安全能力融合在一个产品之中,实现防御一体化,为安全解决方案、规避设备兼容性问题、简化安全管理提供先决条件[1]。具体来讲,就是采用综合分析、分流处理的设计思想,将各种数据由综合分析引擎判断出数据的合法性,做到单点部署、立体防御、一体化设计、高效易管、简单安全[2]。尤其是对建设时期的高职院校,实现花最小财力、人力完成校园网安全维护大问题。

1 一体化网关的特点

1.1 软硬结合方式一体化网关式防火墙通常采用专用的FPGA和ASIC芯片,可实现病毒检测、内容过滤、入侵防御等功能。但FPGA和ASIC芯片更新周期缓慢,且更新费用高昂。解决此类问题,一体化网关大多采用软件升级方式,即软硬件结合的方式完成安全防护。

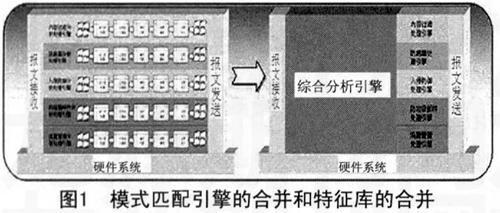

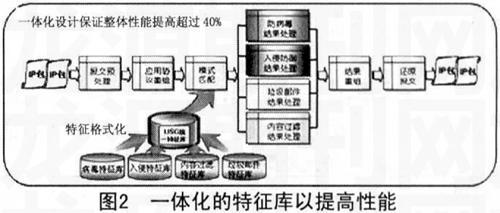

1.2 合并横向多种功能USG(如启明星辰的天清汉马USG-2000)在将协议重组分析之后,对模式匹配引擎和特征库进行合并(见图1),形成“综合分析引擎”技术,将模式匹配进行归一化处理:在接收到数据报文后,通过一个综合分析引擎实现对防病毒、入侵防御、内容过滤、反垃圾邮件等高级安全功能分析和匹配。以一体化特征库(病毒特征库、入侵事件库、内容过滤特征库、垃圾邮件特征库)作为支撑,以统一的格式根据标记准确判断该特征所属类型,针对数据流用相应的处理模块进行控制。一体化特征库提高了多种安全功能协同运作的效率,相比分散的特征库,可以使整体性能提升40%以上[3],如图2所示。

1.3 优化算法对于特征库的匹配,通常存在AC和BM两种算法,AC算法是最著名的模式匹配算法之一;BM算法的时间复杂度低于线性,是现在用得比较多的一种方法。启明星辰公司对于2种算法进行深入研究和优化,通过BM算法提高步长,通过AC算法提高比对效率,并融入很多创新技术,形成目前应用在天清汉马USG产品中的专利算法(专利号:200610089420.7)。此专利算法与特征库大小、文本大小无关,可以确保大容量特征库正常情况下的检测效率[4]。

2 天清汉马防火墙功能

2.1 高效防病毒其实防病毒功能是UTM产品的难点,因为防病毒产品的核心部件有2个:防病毒引擎和病毒库。其中病毒库是需要经常甚至每天更新的。这样,病毒库的数据量往往会很大,而作为网关级产品,需要对每个数据包进行打开、分析、检查,这是一个较长的比对过程。一个数据包如此,个个数据包都如此,这样很容易把一台UTM设备拖垮。但是一体化安全网关借助启明星辰在IDS技术方面的多年积累,利用它独到的“IPS协议还原技术”,巧妙地解决了这个难题[5]。并且用户可以根据实际需要,选择标准病毒库和扩展病毒库。为了更有效地过滤网络病毒,除了特征码识别、广谱特征码、启发式扫描技术等几种常见的检测方法外,天清汉马防火墙还采用多种先进的新一代病毒扫描引擎技术,以巧妙而精确的算法保证在检测大量病毒时,仍然保持高速而准确的检测结果。

2.2 NetFlow流量统计通过利用NetFlow流量统计分析技术,对网络通信数据进行安全监控、病毒检测,做到对网络攻击或其他异常流量进行及时有效的防护,成为防范蠕虫病毒泛滥的理想解决方案。

天清汉马集成NetFlow技术后,通过NetFlow技术可以使网络管理员对网络流量做到宏观把握,并用统计分析的方法,对规模日益壮大、业务日益复杂的网络进行监控。这样,天清汉马防火墙在蠕虫泛滥、流量异常的情况下,对于突发的流量变化可以做出简单、快速的反应动作,在网络安全监控和预警中起到必不可少的作用,从而打造出一个更加安全、更加经济、更加高效的校园网络[6]。

3 防火墙安全策略设计

3.1 创建安全策略网络安全策略是防火墙系统的重要组成部分,而防火墙设备是它的忠实执行者和体现者,二者缺一不可。网络安全策略决定受保护网络的安全性和易用性,一个成功的防火墙系统首先应有一个合理可行的安全策略。

在防火墙的策略配置过程中,容易出现5种常见错误:存在无关规则、缺少默认规则、规则交叉冲突、规则间相互屏蔽和规则冗余。下面具体分析这些错误产生的原因和解决错误的办法。

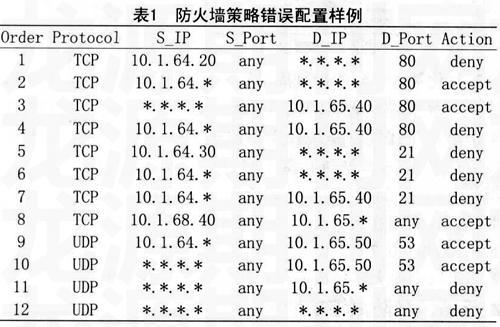

为了直观地描述这几种错误,在武威职业学院对此进行测试,首先给出一个先期使用的防火墙策略样例(后证明是个错误的配置),见表1。

1)存在无关规则。无关规则增加防火墙中规则表的长度。对于无关规则,可以将其删除。以表1的规则8为例,它的源IP地址域为10.1.68.40,而此防火墙连接的网段为10.1.64.0和10.1.65.0,数据包不可能到达该防火墙,规则8为无关规则,应该删除。

2)缺少默认规则。添加一条规则,它的每一个过滤域均设成该过滤域的值域。对于表1描述的防火墙策略,取一个数据包,采用TCP协议,源IP地址是10.1.64.30,源端口是8025,目标IP地址是10.1.65.40,目标端口为8080。当此数据包到达防火墙时,防火墙没有相匹配的规则,无法对该数据包进行处理,防火墙将拒绝掉该包。

3)考虑表1中的规则1和规则3,两者的源IP地址域和目标IP地址域互相存在包含关系,并且两者的动作域不相同,因此,规则1和规则3存在规则交又冲突。

4)规则间相互屏蔽。考虑表1中的规则2和规则4,很显然,匹配规则4的数据包必然也匹配规则2,而且两者的动作域不同,因此规则4被规则2屏蔽。规则3和规则4也是同样的情况。

5)规则冗余。在表1中,规则7和规则6的区别仅仅在目标IP地址域上,并且规则7的目标IP地址域是规则6的目标IP地址域的子集,所以规则7是规则6的冗余。

3.2 规则冲突检测算法针对前面描述的5种常见策略配置错误,采用相应的算法,扫描一下规则表以检测错误,通过观察判定树模型,可以归纳出冲突错误的发生条件。

考虑2条规则Rj和Rk,Rj在Rk之前。l)如果Rj的过滤域的每部分是Rk的对应部分的超集,或者和Rk的对应部分相同,那么,当两者的动作域相同时,发生规则冗余;当两者的动作域不同时,Rk被Rj屏蔽。2)如果Rj的过滤域中至少有一个是Rk的对应部分的超集,同时至少有一个是Rk的对应部分的真子集,并且剩下的过滤域都和Rk的对应部分存在包含关系,那么当两者的动作域不同时,发生规则交叉冲突[7]。

通过算法分析,应用于表1,得到如下结果:规则表中缺少默认规则;规则8为无关规则;规则1和规则3发生交叉冲突;规则4被规则2屏蔽。

综合以上分析,网络安全预防要从网络入口做起,采用一体化网关式防火墙的确是一个不错的选择,既经济又无兼容性问题,再加上良好的安全策略配置,真正达到保护校园网的目的。

参考文献

[1]张千里,陈光英.网络安全新技术[M].北京:人民邮电出版社,2003

[2]王金德,李祥和,冉晓明.主动入侵防御系统研究[J].微计算机应用,2005,26(3)

[3]宫立波.高校信息化建设与管理问题探讨[J].教育信息化,2004(8)

[4]李绯,李海霞.数字化校园建设[Z].北京:清华大学教育技术研究所,2005

[5]赵海兰,崔先雨.高职高专院校数字化校园建设的思考[J].教育信息化,2006(Z1)

[6]尹迎菊.信息化建设—数字化校园的迫切要求[J].湖南环境生物职业技术学院学报,2006(01)

[7]姜惠民.网络布线与小型局域网搭建[M].北京:高等教育出版社,2004