一种新型的主动网的安全模型

2009-10-19朱婷鸽

朱婷鸽

[摘要]提出一种将主动网络划分成不同的域,在每一个域中设置代理,由代理出具主动包进入别的域的证书的新型主动网络安全模型。最后,与逐跳相比较看出,代理的引入节约包的传送时间、空间开销以及计算开销。

[关键词]主动网 安全 代理 证书 逐跳

中图分类号:TP3文献标识码:A文章编号:1671-7597(2009)0910068-02

一、引言

在传统网络中,交换设备以及网络支持的协议和提供的服务都是预先固定的,已经越来越满足不了人们对个性化网络服务的需求,为了解决这个问题,美国军方高级研究部首先提出了AN(Active Networks,主动网)的概念[1]。它是由一组称为主动节点的网络元素构成,这些节点不仅具有传统的存储转发功能,同时还有计算能力。主动网的基本目的之一是允许用户动态的安装自己的代码到网络节点上,以实现用户定制的服务。与传统网络相比,主动网更具有灵活性,但是它的安全性比传统网络要求更高。这是因为当用户代码在节点上执行以完成用户自己配置的协议或者别的服务时,要求节点分配一定的资源给他们,而这些资源可能是节点的关键资源,在代码执行的同时,节点状态被修改,用户包对节点构成了一定的威胁;但是当代码在节点执行的时候,节点也可以修改包内的信息,节点也对用户包构成威胁。当然他们也都可能受到恶意者的攻击。

本文提出将主动网络划分成不同的域,每个域是由具有相同的访问控制策略和资源使用策略的节点组成,并且在每个域中设置一个代理;文中第二部分给出了主动网中域划分的说明;第三部分说明了用户包在网络中的传输;第四部分与逐跳进行比较,得出引入代理的好处;最后一部分给出了结论。

二、主动网的安全模型

(一)主动网中域的划分

主动网是由主动节点构成,对其进行域的划分,简单的说就是将网络中的节点分成有着一定数量的网络节点的多个组。本文是将一组有着相同访问控制策略和资源使用策略的节点划分在一个域中,域中设置代理,各个域中的代理之间有着高度的信任关系,也就是说他们出具的证书,别的域中的代理都会充分信任,代理之间是通过秘密通道来联系。其功能分为两部分,一是给本域用户出具证书,二是对本域中的边界路由器转发过来的通行证进行验证。由于代理出具的证书使得主动包可以进入别的域,所以代理在出具证书前要对用户进行身份验证。

代理与用户之间的安全通信可以通过下面的两种方式保证:

1.在域中有一个密钥分配器,由它们负责提前分配密钥给代理和域,即预共享密钥。本域用户与代理通信时,使用预共享密钥与代理进行安全通信。当然这个密钥必须定期更新,或者是在密钥被盗的情况下请求更新。同时,在与本域代理通信的时候还必须提供身份证明,这样,即使密钥被盗,窃密者也不能从本域代理那得到证书。

2.代理和用户之间并没有预共享密钥,通信时再协商。对于这种方式来说,代理与用户之间采用公钥密码体制来进行安全通信,用户使用自己的密钥对发送的请求进行加密,代理使用用户的公钥对消息进行解密。在用户向代理发送信息的同时,也就向代理表明了身份,接着他们之间可以协商会话密钥,建立了会话密钥后,就可以利用此会话密钥进行安全通信。

对于以上两种方式来说,还有可能受到重放攻击,因此本域用户和代理相互通信时,在发给对方的信息中加入一个随机数,这样可抵御重放攻击。

当本域用户之间进行通信时,先协商会话密钥,协商方式根据具体情况而定,利用会话密钥,他们之间进行安全、直接的通信。本域用户和域外用户通信时,首先请求本域代理出具一张进入别的域通行证。对于一个域来说,在它的范围内的用户必须完全信任它,如果域的范围划分的比较大的话,用户都向一个代理发送请求,可能会产生瓶颈效应。对于这种情况,可以在域中设置子代理,由父代理授权子代理对用户签发通行证,每个子代理负责域中的一部分。

(二)主动包的传输

封装用户代码的包在从终端用户传送进入主动网络之前,为防止主动包传输过程中受到恶意攻击,先进行安全处理。因此节点将收到的包送入特定的独立EE(executable Environment)进行处理,可以避免主动代码被其它恶意代码攻击。在此采用ANEP(Active Network Encapsulate Protocol,主动网封装协议)[4]对数据包进行封装,其中报文结构中的Type ID是代码类型的标识,它决定了主动包被送入哪个EE。报头中的字段定义了主动包内容中的协议、包的传输方式等。

1.确定路径下,许多包的同时传输

当一个用户要向网络中发送主动包以实现自己定制的服务时,首先建立主动包被传送的路径。一旦路径确定,包经过的域也就确定了。接着用户使用与本域代理共享的会话密钥向本域代理提交自己的身份证书,请求代理出具主动包传送路径上需要进入的域的证书,代理验证用户发来的身份证书,若通过验证,则为用户出具一份证书,当然,持有此证书并不是用户可以在整个网络中畅通无止,因为在代理出具的证书上,有着范围的限制。

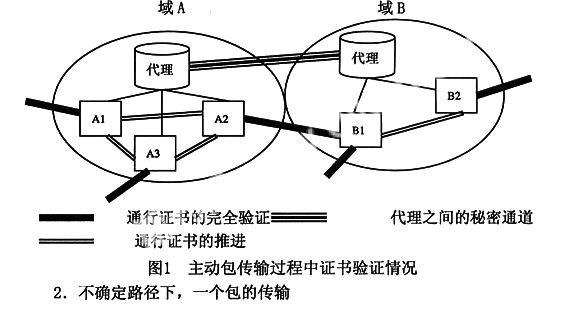

用户从代理那获得通行证后,接着将自己的身份证书及其通行证封装在用户包中,对要传送的所有的包进行排队,然后将它们包传送进网络中。持有了代理签发的通行证,用户可以进入通行证上所允许的域中。每次在进入一个新的域时,需要对用户持有的通行证进行验证(如图1),当验证通过后,验证的节点提供一个已经验证此包的证明,即在本域中对此包再次进行封装,这样别的节点检测到这个证明以后,就不需要再对通行证进行验证,只是进行证书的推进。在域内的节点上,需要对身份证书进行验证,在用户的身份证书上,有着其对资源访问的优先级别。优先级别高的优先处理。当从这个域出去进入别的域的时候,丢掉此证明。

2.不确定路径下,一个包的传输

单个包的传输和包流的不同在于不能明确知道自己在网络中传输的路径,对于某一特定应用来说,通信发起方不可能确定一个主动包将访问到哪些节点,也就是说他不能确定要经过哪些域,这类应用有很多,例如移动代理类型的应用。对于这类包来说,建立路径显然是不现实的,此时,源端用户可以向代理请求一个全网的通行证,持有此种通行证的主动包可以进入网络中的任意一个域。当然并不是每一个用户都可以得到进入全网的通行证,只有管理员级别的人才有请求获得此种通行证的。管理员拥有着很高的级别,因此,当主动包到达节点后,对其进行优先处理。

信任度的传递使得代理将自己在网络中的信任度传递给了自己所在域中的用户,只有携带代理出具的通行证,主动包才可以进入网络的一些域或者整个网络。这也就是说,没有通行证的主动包是不允许进入别的域中的,只有那些持有通行证的主动包才能进入别的域中,当然也只能是通行证上所允许的域。

对于网络的节点来说,代理为他们的安全提供了有力的保证,同时节点不能依靠简单的移去证书来修改包的传送路径,这是因为如果包内的证书被移去的话,尤其是证书,则主动包不能进入别的域中,若身份证书被移去的话,则收到此包的节点会丢掉此包。但是不能保证主动包被恶意节点篡改。为了避免目的端收到的是一个被篡改的主动包,因此,在包内提供一个逐跳的认证。这个认证可以通过源端与目的端之间共享的密钥来完成。

三、与逐跳保护[2][3]的分析比较

主动包每经过一个主动节点,其包内代码会被节点提取并且执行,在代码执行的同时,节点的状态和包内的信息都可能被修改。为了避免包和节点受到攻击,人们采取了不同的措施对他们进行保护,逐跳保护就是其中最典型的一种。逐跳是指在主动包的传输过程中的节点到节点都要进行保护。这也就是说,当源端用户建立路径后,在包被传送到网络中的时候,源端必须与路径上的每个节点建立安全关联。与路径上的每一节点进行安全关联需要一定的时间和计算开销,而且主动包内还必须携带每一节点的认证头,这样也增加了包的空间开销。逐跳的安全性取决于密钥的安全程度。

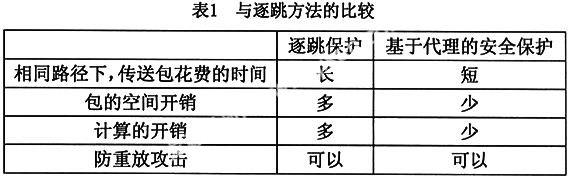

而基于代理的这种保护来说,如果源端用户发出的包没有携带本域代理出具的证书,那么这些包将不能进入别的域。只有当主动包携带代理出具的证书后,才能进入证书允许的域。用户在进入一个新的域前,要对通行证进行验证,一旦验证通过,在域中将不再对其验证,仅仅身份证书被验证。与逐跳相比,节约了对包的认证时间,计算的开销,同时由于包内不用带每个节点的认证头,节约了包的空间开销(如表1所示)。

四、结论

本文将网络划分成好多个域,并且在每个域中设置一个代理。代理为主动包传输过程中的安全提供了有力的保证。与逐跳比较,代理的引入,节约了时间、计算以及包的空间开销。

只有代理出具了证书的主动包才能进入别的域,这样就遏制了一些恶意包非法进入别的域中,去攻击域中的单元。所以说代理出具证书的过程对于保证网络的安全来说是一个关键。当然节点也可能受到用户包的非恶意损害,比如说代码本身就有问题。对于这些问题我们可以在节点采取监控手段,来对其在节点的执行情况进行监控。主动网中的不安全因素很多,解决主动网的安全问题还需要付出更多的探索和研究,主动网的安全研究也会随着探索和研究不断完善。

参考文献:

[1]D.L.Tennenhouse,J.M.Smith,W.D.Sincoskie,D.J.Wetherall and G.J.Minden.A Survey of Active Network Research.IEEE Communications Magazine,1997,Vol.35,No.1:p80-86.

[2]David L,Tennenhouse and David J,Wetheral.Towards an Active Network Architectrue.Computer communication Review,1996,Vol.26,No.2,P5-18.

[3]Suresh Krishnaswamy,Joseph B.Evans,Gary J.Minden.A Prototype Framework for providing Hop-by-Hop Security in an Experimentally deployed Active Network.2002 DARPA Active Networks Conference and Exposition. San Francisco:CA,May2930,2002,p216-223.

[4]D.Scott Alexander,Bob Braden,Carl A.Gunter,Alden W.Jackson,Angelos D.Keromytis,Gary J.Minden,David Wetherall.Active Network Encapsulation Protocol (ANEP).RFC DRAFT.1997.